Perbezaan Antara Kata Laluan Wi-Fi WEP, WPA, dan WPA2

Walaupun anda tahu bahawa anda perlu mengamankan rangkaian Wi-Fi anda (dan telah melakukannya), anda mungkin mendapati semua akronim protokol keselamatan agak membingungkan. Baca terus kerana kami menyoroti perbezaan antara protokol seperti WEP, WPA, dan WPA2 — dan mengapa pentingnya akronim yang anda tampar di rangkaian Wi-Fi rumah anda.

Apa Perkara Yang Penting?

Anda melakukan apa yang disuruh anda lakukan, anda log masuk ke penghala anda setelah anda membelinya dan memasangkannya untuk pertama kalinya, dan menetapkan kata laluan. Apa pentingnya akronim kecil di sebelah protokol keselamatan yang anda pilih? Ternyata, ia sangat penting. Seperti halnya semua standard keselamatan, peningkatan daya komputer dan kerentanan yang terdedah telah menjadikan standard Wi-Fi yang lebih tua berisiko. Ini adalah rangkaian anda, itu data anda, dan jika seseorang merampas rangkaian anda kerana melakukan rampasan haramnya, itu akan menjadi pintu anda polis mengetuk. Memahami perbezaan antara protokol keselamatan dan melaksanakan yang paling maju yang dapat disokong oleh penghala anda (atau meningkatkannya jika tidak dapat menyokong standard keselamatan gen semasa) adalah perbezaan antara menawarkan seseorang akses mudah ke rangkaian rumah anda dan tidak.

WEP, WPA, dan WPA2: Keselamatan Wi-Fi Sepanjang Zaman

Sejak akhir tahun 1990-an, protokol keselamatan Wi-Fi telah mengalami banyak peningkatan, dengan penghapusan protokol lama yang lama dan penyemakan yang signifikan terhadap protokol yang lebih baru. Berjalan-jalan dalam sejarah keselamatan Wi-Fi berfungsi untuk menonjolkan apa yang ada di luar sana sekarang dan mengapa anda harus mengelakkan standard lama.

Privasi Setara Berwayar (WEP)

Wired Equivalent Privacy (WEP) adalah protokol keselamatan Wi-Fi yang paling banyak digunakan di dunia. Ini adalah fungsi usia, keserasian ke belakang, dan fakta bahawa ia muncul pertama dalam menu pemilihan protokol di banyak panel kawalan penghala.

WEP disahkan sebagai standard keselamatan Wi-Fi pada bulan September 1999. Versi pertama WEP tidak begitu kuat, bahkan untuk masa ia dibebaskan, kerana sekatan AS terhadap eksport pelbagai teknologi kriptografi menyebabkan pengeluar menyekat peranti mereka kepada enkripsi 64-bit sahaja. Apabila sekatan itu dicabut, ia ditingkatkan menjadi 128-bit. Walaupun memperkenalkan WEP 256-bit, 128-bit tetap menjadi salah satu pelaksanaan yang paling biasa.

Walaupun terdapat revisi terhadap protokol dan peningkatan ukuran kunci, dari waktu ke waktu banyak kekurangan keselamatan ditemukan dalam standard WEP. Apabila daya pengkomputeran meningkat, semakin mudah dan lebih mudah untuk memanfaatkan kekurangan tersebut. Pada awal tahun 2001, eksploitasi bukti-konsep telah berkeliaran, dan pada tahun 2005, FBI memberikan demonstrasi umum (dalam usaha untuk meningkatkan kesedaran tentang kelemahan WEP) di mana mereka memecahkan kata laluan WEP dalam beberapa minit menggunakan perisian yang tersedia secara bebas.

Walaupun terdapat banyak penambahbaikan, penyelesaian, dan usaha lain untuk menopang sistem WEP, sistem ini tetap rentan. Sistem yang bergantung pada WEP harus ditingkatkan atau, jika peningkatan keselamatan bukan pilihan, diganti. Wi-Fi Alliance secara rasmi bersara WEP pada tahun 2004.

Akses Dilindungi Wi-Fi (WPA)

Wi-Fi Protected Access (WPA) adalah tindak balas langsung Wi-Fi Alliance dan penggantian terhadap kelemahan yang semakin jelas dari standard WEP. WPA secara rasmi diadopsi pada tahun 2003, setahun sebelum WEP secara rasmi dihentikan. Konfigurasi WPA yang paling biasa adalah WPA-PSK (Kunci Pra-Dikongsi). Kekunci yang digunakan oleh WPA adalah 256-bit, peningkatan ketara berbanding kekunci 64-bit dan 128-bit yang digunakan dalam sistem WEP.

Beberapa perubahan penting yang dilaksanakan dengan WPA termasuk pemeriksaan integriti mesej (untuk menentukan apakah penyerang telah menangkap atau mengubah paket yang dilewatkan antara titik akses dan klien) dan Protokol Integriti Kunci Temporal (TKIP). TKIP menggunakan sistem kunci per-paket yang secara radikal lebih selamat daripada sistem kunci tetap yang digunakan oleh WEP. Standard enkripsi TKIP kemudian digantikan oleh Advanced Encryption Standard (AES).

Walaupun terdapat peningkatan yang signifikan WPA berbanding WEP, hantu WEP menghantui WPA. TKIP, komponen inti dari WPA, dirancang untuk diluncurkan dengan mudah melalui peningkatan firmware ke peranti berkemampuan WEP yang ada. Oleh itu, ia harus mengitar semula elemen-elemen tertentu yang digunakan dalam sistem WEP yang pada akhirnya juga dieksploitasi.

WPA, seperti WEP pendahulunya, telah ditunjukkan melalui bukti bukti dan menunjukkan demonstrasi awam untuk menjadi rentan terhadap pencerobohan. Menariknya, proses di mana WPA biasanya dilanggar bukanlah serangan langsung terhadap protokol WPA (walaupun serangan seperti itu telah berhasil ditunjukkan), tetapi oleh serangan terhadap sistem tambahan yang diluncurkan dengan WPA — Wi-Fi Protected Setup (WPS ) - yang direka untuk memudahkan menghubungkan peranti ke titik akses moden.

Akses Dilindungi Wi-Fi II (WPA2)

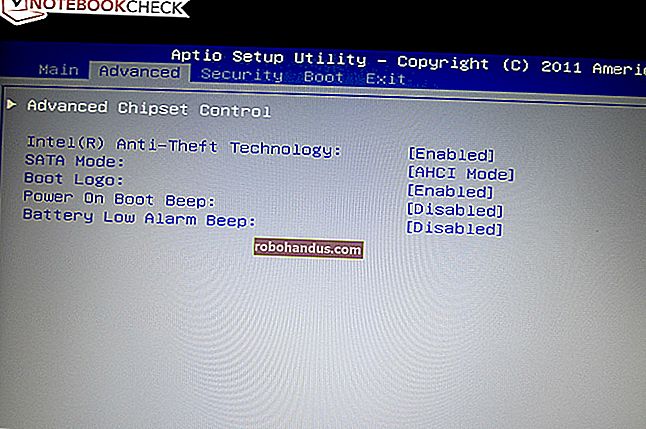

WPA, sejak tahun 2006, secara rasmi digantikan oleh WPA2. Salah satu perubahan yang paling ketara antara WPA dan WPA2 adalah penggunaan algoritma AES yang wajib dan pengenalan CCMP (Counter Cipher Mode with Block Chaining Message Authentication Code Protocol) sebagai pengganti TKIP. Walau bagaimanapun, TKIP masih terpelihara di WPA2 sebagai sistem fallback dan untuk interoperabilitas dengan WPA.

Pada masa ini, kerentanan keselamatan utama terhadap sistem WPA2 yang sebenarnya adalah yang tidak jelas (dan mengharuskan penyerang sudah memiliki akses ke rangkaian Wi-Fi yang diamankan untuk mendapatkan akses ke kunci tertentu dan kemudian mengabadikan serangan terhadap perangkat lain di rangkaian ). Oleh itu, implikasi keselamatan dari kerentanan WPA2 yang diketahui hampir keseluruhannya terbatas pada rangkaian peringkat perusahaan dan tidak memerlukan pertimbangan praktikal mengenai keselamatan rangkaian rumah.

Sayangnya, kerentanan yang sama yang merupakan lubang terbesar pada perisai WPA — vektor serangan melalui Wi-Fi Protected Setup (WPS) — kekal di titik akses berkemampuan WPA2 moden. Walaupun masuk ke dalam jaringan yang dijamin WPA / WPA2 yang menggunakan kerentanan ini memerlukan usaha berterusan selama 2-14 jam dengan komputer moden, ia tetap menjadi masalah keselamatan yang sah. WPS harus dilumpuhkan dan, jika boleh, firmware titik akses harus ditukar ke sebaran yang bahkan tidak menyokong WPS sehingga vektor serangan dikeluarkan sepenuhnya.

Sejarah Keselamatan Wi-Fi Diperolehi; Bagaimana sekarang?

Pada ketika ini, anda mungkin merasa sedikit puas (kerana anda yakin menggunakan protokol keselamatan terbaik yang tersedia untuk titik akses Wi-Fi anda) atau sedikit gugup (kerana anda memilih WEP sejak berada di bahagian atas senarai ). Sekiranya anda berada di kem terakhir, jangan risau; kami telah melindungi anda.

Sebelum kami membacakan anda dengan senarai artikel keselamatan Wi-Fi teratas kami, berikut adalah kursus kemalangan. Ini adalah senarai asas yang menentukan kaedah keselamatan Wi-Fi semasa yang tersedia pada mana-mana penghala moden (pasca-2006), yang disusun dari yang terbaik hingga yang paling teruk:

- WPA2 + AES

- WPA + AES

- WPA + TKIP / AES (TKIP ada sebagai kaedah penggantian)

- WPA + TKIP

- WEP

- Buka Rangkaian (tidak ada keselamatan sama sekali)

Sebaik-baiknya, anda akan mematikan Wi-Fi Protected Setup (WPS) dan menetapkan penghala anda ke WPA2 + AES. Segala sesuatu yang lain dalam senarai adalah langkah yang kurang ideal daripada itu. Sebaik sahaja anda sampai di WEP, tahap keselamatan anda sangat rendah, sama efektifnya dengan pagar rantai pagar — pagar itu ada hanya untuk mengatakan “hei, ini adalah milik saya” tetapi sesiapa yang benar-benar mahukan hanya boleh naik tepat di atasnya.

Sekiranya semua pemikiran mengenai keselamatan dan enkripsi Wi-Fi ini membuat anda penasaran tentang helah dan teknik lain yang boleh anda gunakan dengan mudah untuk mengamankan rangkaian Wi-Fi anda lebih jauh, perhentian anda seterusnya mesti melayari artikel How-To Geek berikut:

- Keselamatan Wi-Fi: Sekiranya Anda Menggunakan WPA2 + AES, WPA2 + TKIP, atau Kedua-duanya?

- Cara Melindungi Rangkaian Wi-Fi Anda Daripada Pencerobohan

- Tidak Mempunyai Rasa Keselamatan Palsu: 5 Cara Tidak Selamat untuk Menjamin Wi-Fi Anda

- Cara Mengaktifkan Titik Akses Tetamu di Rangkaian Tanpa Wayar Anda

- Artikel Wi-Fi Terbaik untuk Mengamankan Rangkaian Anda dan Mengoptimumkan Penghala Anda

Berbekalkan pemahaman asas tentang bagaimana keselamatan Wi-Fi berfungsi dan bagaimana anda dapat meningkatkan dan meningkatkan lagi titik akses rangkaian rumah anda, anda akan cukup cantik dengan rangkaian Wi-Fi yang kini selamat.